यह सुनिश्चित करने के 10 तरीके कि आपके होम टेक डिवाइस सुरक्षित हैं

घर स्मार्ट हो रहे हैं, जिसका मतलब है कि आपको भी इसकी आवश्यकता है! इन आसान और असरदार टिप्स से हैकर्स के खतरे को दूर रखें।

1/10

कायापलट / शटरस्टॉक

कायापलट / शटरस्टॉक

अपने स्वयं के जागो शब्दों का प्रयोग करें

साइबर अपराधी बुनियादी सुरक्षा सावधानियों के साथ घरों की तलाशी लेते हैं। निर्माता की डिफ़ॉल्ट सेटिंग्स से अपने प्रत्येक स्मार्ट होम डिवाइस के वेक शब्दों को बदलना सुनिश्चित करके उनका अगला लक्ष्य बनने से बचें। उदाहरण के लिए, अपने इको पर, आप बस कमांड कह सकते हैं, "वेक वर्ड बदलें।" आप भी कर सकते हैं एलेक्सा ऐप में, डिवाइसेस आइकन का चयन करके, फिर अपने डिवाइस का चयन करें और अंत में वेक का चयन करें शब्द। संगत इको डिवाइस के लिए, आप सीधे डिवाइस पर वेक शब्द भी बदल सकते हैं। नकली करने के लिए इन 15 तरीकों की जाँच करें कि आपके पास गृह सुरक्षा प्रणाली है।

2/10

कायापलट / शटरस्टॉक

कायापलट / शटरस्टॉक

यदि आपको आवश्यकता हो तो म्यूट करें

अमेज़ॅन इको जैसा एक डिजिटल सहायक एक किफायती और कार्यात्मक स्मार्ट होम डिवाइस है, लेकिन यह सबसे खतरनाक भी हो सकता है। क्योंकि आप अपने डिवाइस को ऐसे माइक्रोफ़ोन वाले स्पीकर से जोड़ रहे हैं जो हमेशा आपकी बात सुन रहा है आदेश, हैकर्स आपके द्वारा कही गई बातों तक आसान पहुंच प्राप्त कर सकते हैं, जैसे आपके पासवर्ड, अवकाश योजनाएं और अधिक। जब यह समझ में आता है तो म्यूट करना आपको लंबे समय में बचा सकता है।

यहां 11 घरेलू सुरक्षा गलतियां हैं जो आपको जोखिम में डालती हैं।4/10

अलेक्जेंडर सुपरट्रैम्प / शटरस्टॉक

अलेक्जेंडर सुपरट्रैम्प / शटरस्टॉक

नवीनतम फर्मवेयर का प्रयोग करें

एक स्मार्ट होम अपने अपडेट जितना ही स्मार्ट होता है, इसलिए सुनिश्चित करें कि आपके सभी IoT उपकरणों में नवीनतम फर्मवेयर और पैच उपलब्ध हैं। इन अद्यतनों में से अधिकांश सुरक्षा दोष पाए जाने का परिणाम हैं, जिसमें हैकर्स ने पिछले संस्करण का शोषण किया है। इन हाई-टेक गैजेट्स को देखें जो आपके जीवन को बदलने का वादा करते हैं।

5/10

वेस्टरी / शटरस्टॉक

वेस्टरी / शटरस्टॉक

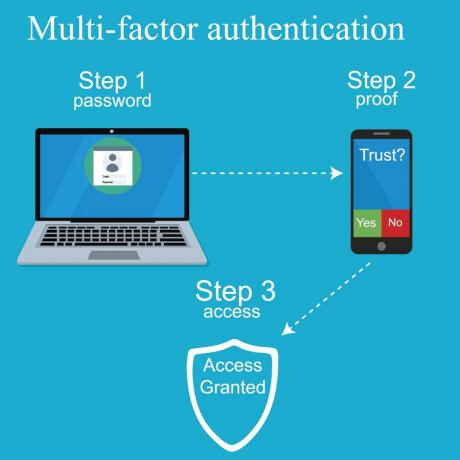

टू-फैक्टर ऑथेंटिकेशन का उपयोग करें

दो-कारक प्रमाणीकरण एक लॉग-इन सेटिंग है जिसके लिए आपको दो अलग-अलग तरीकों का उपयोग करके अपनी पहचान की पुष्टि करने की आवश्यकता होती है। आपको एक पासवर्ड इनपुट करना पड़ सकता है, जो तब आपके सेल फोन पर एक टेक्स्ट संदेश भेजे जाने का संकेत देगा एक कोड जो आपके पास उस डिवाइस या प्रोग्राम पर इनपुट करने के लिए सेकंड और मिनटों के बीच होता है जिसे आप एक्सेस करने का प्रयास कर रहे हैं। हालाँकि, सुरक्षा की यह अतिरिक्त परत सभी स्मार्ट घरेलू उपकरणों पर उपलब्ध नहीं है। इन घरेलू तकनीकी उत्पादों के साथ महत्वपूर्ण उपकरणों की सावधानीपूर्वक निगरानी करें।

6/10

sdecorate/शटरस्टॉक

sdecorate/शटरस्टॉक

साझा उपकरणों को ध्यान में रखें

आपके घर में कौन से स्मार्ट होम डिवाइस हैं, इसका रोल-कॉल करने से आपको यह पता लगाने में मदद मिल सकती है कि कोई बाहरी व्यक्ति आपके नेटवर्क तक पहुंचने का प्रयास कर रहा है। आप अपने सभी उपकरणों के लिए नाम सेट कर सकते हैं जो आपको आसानी से यह पहचानने में मदद करेंगे कि किसके पास पहुंच है। समय-समय पर, सुनिश्चित करें कि आप अपने नेटवर्क से जुड़े सभी उपकरणों को पहचानते हैं, और यह कि वे सभी सबसे अद्यतित सॉफ़्टवेयर चला रहे हैं। इन असाधारण सुरक्षा कैमरों पर एक नज़र डालें जो आपके घर को सुरक्षित रखेंगे।

7/10

मैक्सिमपी / शटरस्टॉक

मैक्सिमपी / शटरस्टॉक

अपने वाईफाई को सुरक्षित करें

असुरक्षित नेटवर्क से कभी भी कनेक्ट न करें! अपने स्मार्ट होम उपकरणों के लिए सार्वजनिक वाईफाई का उपयोग करके, आप हैकर्स को आपके डिवाइस के माध्यम से प्रसारित किसी भी डेटा तक पहुंचने की क्षमता प्रदान करते हैं। अधिकांश आईएसपी एक ऐप या वेब पोर्टल का निर्माण करते हैं जो उपयोगकर्ताओं को नेटवर्क से जुड़े उपकरणों को देखने और नेटवर्क आईडी या एन्क्रिप्शन स्तर जैसी सेटिंग्स को समायोजित करने की अनुमति देता है। पता करें कि वाईफाई थर्मोस्टेट आपके लिए सही है या नहीं।

9/10

केसी विचार / शटरस्टॉक

केसी विचार / शटरस्टॉक

अपना राउटर रीसेट करें

अपने राउटर की शक्ति को कभी कम मत समझो, क्योंकि यह आपके सभी उपकरणों का प्रवेश द्वार है! महीने में एक बार, अपना राउटर रीसेट करें। फिर, उसका नाम बदलें ताकि उसके ब्रांड और मॉडल की आसानी से पहचान न हो सके। डिफ़ॉल्ट पासवर्ड बदलना सुनिश्चित करें और आपके घर आने वालों के लिए एक अतिथि नेटवर्क सेट करें, ताकि वे आपके प्राथमिक नेटवर्क तक नहीं पहुंच सकें। गृह सुरक्षा प्रणाली इंस्टालर युक्तियाँ साझा करते हैं जो आपको और आपके घर को सुरक्षित और सुरक्षित रखेंगे।

10/10

एलेक्सी बोल्डिन / शटरस्टॉक

एलेक्सी बोल्डिन / शटरस्टॉक

आवश्यक होने पर ही कनेक्ट करें

इस बारे में सोचें कि आप वास्तव में किन उपकरणों से जुड़ना चाहते हैं। उदाहरण के लिए, आपको "स्मार्ट" होने के लिए अपने कॉफी मेकर की आवश्यकता नहीं हो सकती है। आपने जितने कम उपकरणों को जोड़ा है, उतनी ही कम अवसरवादी हैकर्स आपके, आपके परिवार और आपके घर के बारे में सबसे महत्वपूर्ण जानकारी में अपना रास्ता बनाते हैं। उन स्मार्ट उपकरणों के लिए जिन्हें आप पूरी तरह से कनेक्ट करना चाहते हैं, आवश्यक कदम उठाते हुए, जैसे ऑनबोर्डिंग, सेटअप, पासवर्ड परिवर्तन, आदि। इस सबसे अधिक बिकने वाले तकनीकी उपकरण के बारे में अच्छे, बुरे और मिथकों के बारे में जानें।